在當今數字化時代,網絡安全已成為個人與企業不可忽視的重要議題。滲透測試作為評估系統安全性的關鍵手段,涉及信息收集、漏洞利用等環節。本文將系統介紹web安全中的滲透測試流程,重點解析信息收集與數據注入技術,附帶靶場搭建教程及常見問題解決方案,并結合信息系統集成服務的實際應用場景。

一、信息收集:滲透測試的基石

信息收集是滲透測試的第一步,旨在獲取目標系統的詳細資料,包括域名、IP地址、開放端口、服務版本等。常用工具包括Nmap、Shodan和Maltego。通過被動收集(如公開數據查詢)和主動掃描,測試人員可構建目標網絡拓撲,識別潛在攻擊面。例如,使用Nmap掃描開放端口:nmap -sS target_ip,可發現運行服務,為后續注入攻擊奠定基礎。

二、注入獲取數據:圖解與實戰

注入攻擊(如SQL注入、XSS)是web安全中的常見漏洞,允許攻擊者執行惡意代碼獲取敏感數據。以下以SQL注入為例,圖解其過程:

- 識別注入點:通過輸入特殊字符(如單引號')測試表單或URL參數,觀察錯誤響應。

- 構造Payload:例如,在登錄字段輸入

' OR '1'='1,繞過認證機制。 - 數據提取:利用Union查詢或盲注技術,從數據庫中獲取表名、列名及數據。圖解示例:用戶輸入惡意代碼后,數據庫執行非預期查詢,返回管理員憑證或用戶信息。

為強化理解,建議在可控環境中實踐,使用工具如SQLmap自動化檢測,但需注意合法授權。

三、靶場搭建教程及問題解決

搭建滲透測試靶場(如DVWA、WebGoat)可安全練習技能。以下是簡單步驟:

- 環境準備:安裝虛擬機(如VirtualBox)和Linux系統(如Kali Linux)。

- 下載與配置:從官網獲取DVWA,解壓至Web服務器目錄(如/var/www/html),修改配置文件設置數據庫連接。

- 啟動服務:運行Apache和MySQL,訪問本地IP完成安裝。

可能遇見的問題:

- 數據庫連接失敗:檢查MySQL服務是否啟動,及配置文件中的用戶名、密碼是否正確。

- 權限錯誤:確保Web目錄有適當讀寫權限,使用chmod命令調整。

- 防火墻攔截:禁用或配置防火墻允許HTTP流量。

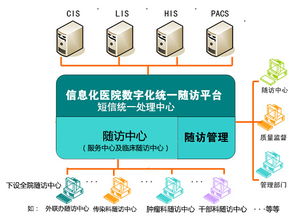

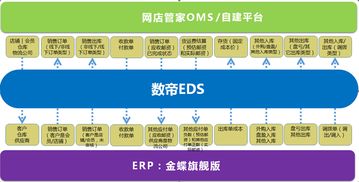

四、信息系統集成服務中的安全考量

在信息系統集成服務中,滲透測試有助于評估整體安全性。企業應定期進行測試,整合安全措施如輸入驗證、WAF(Web應用防火墻),并遵循合規標準(如ISO 27001)。通過模擬真實攻擊,可提前修復漏洞,保障業務連續性。

web安全與滲透測試是動態過程,需持續學習與實踐。通過信息收集與注入技術的掌握,以及靶場搭建,可提升防御能力,為信息系統集成服務提供堅實保障。